Esperienza, passione, risultati: 30 anni di consulenze e marketing per le PMI

Dai un boost digitale alla tua PMI: consulenza e strategie di marketing che fanno la differenza.

Max Valle – Internet Business Specialist

Consulenze e servizi digitali mirati per accelerare il tuo business su internet

Da oltre 30 anni erogo consulenze e servizi digitali per aziende e professionisti, che vogliono sviluppare il loro business, aumentando i clienti in modo serio e produttivo, utilizzando le ultime tecnologie web e nel pieno rispetto delle normative vigenti in materia.

In che modo posso esserti utile?

Sono un consulente multidisciplinare che ha acquisito competenze in diversi settori tecnologici, in oltre 30 anni di esperienza.

Erogo consulenze e coordino un team composto dai migliori esperti italiani selezionati nel tempo e di comprovata esperienza.

Negli anni ho aiutato molti clienti a raggiungere i loro obiettivi, tramite consulenze mirate e la creazione di progetti di sviluppo del fatturato.

Potrai avvalerti di webmaster certificati, SEO specialist, copywriter, digital marketer, advertiser, commercialisti specializzati in startup innovate, avvocati esperti nel digitale, programmatori e sviluppatori, esperti di cyber security, per garantirti il miglior risultato conseguibile per la tua attività.

Chi sono?

Qui di seguito trovi le consulenze ed i servizi che posso erogarti:

Clicca nella relativa sezione per scoprire tutte le opzioni ed i servizi disponibili oppure, contattami subito cliccando il pulsante qui sotto.

Consulenze

Consulenze su misura per aziende, start up e liberi professionisti per lo sviluppo del business.

Digital Marketing

Strategie di digital marketing, posizionamento sui motori (seo), Ads ed email marketing ecc. ecc.

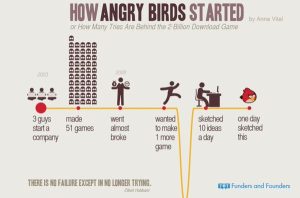

Siti web & E-commerce

Creazione di siti web ed e commerce in ottica seo e normativamente adeguati.

Branding

Servizi di creazione di brand, analisi di mercato, tutela di impresa e sviluppo su internet.

Adeguamenti GDPR

Adeguamenti aziendali e dei siti web al Regolamento Europeo sulla privacy DL 679/2016

Hosting & Email

Servizi di Hosting ed Email professionali su istanze Google Cloud con protezione Cloudflare

Registrazione Marchio

Proteggi il tuo marchio registrandolo ed ottenendo così una tutela legale.

Formazione

Corsi di formazione one to one, classi aziendali e corsi in e-learning.

Sicurezza Informatica

Difesa infrastrutture informatiche, penetration test, analisi osint e sicurezza dei social media.

Consulenza strategica e di digital marketing per un veloce sviluppo del tuo business

In un mondo in cui moltissimi promettono risultati, avendo pochissima esperienza, i numeri sono un fattore determinante per la scelta del giusto consulente.

2.694

1.294

4.395

794

30

Alcuni degli oltre 2.000 clienti che ho seguito negli anni: